$82.000 kwijt in 48 uur door één API-sleutel

Een startup draaide normaal zo’n $180 per maand aan API-kosten. Tot er op een ochtend een factuur binnenkwam van $82.314.

Niet in een maand. In 48 uur.

Google weigerde te betalen. De gebruiker is zelf verantwoordelijk voor zijn credentials, staat in de voorwaarden. Het geld was weg.

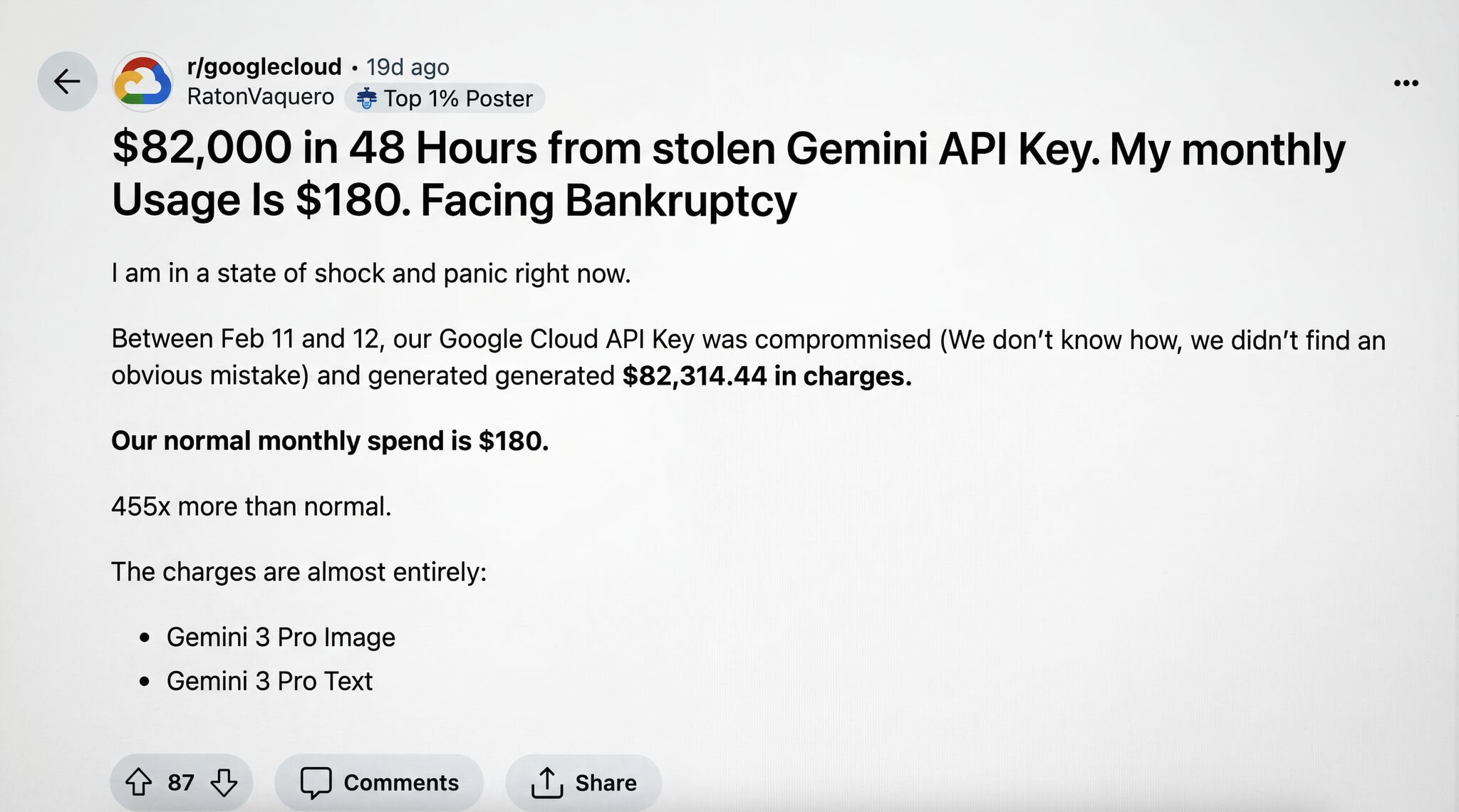

Dit is geen verzonnen verhaal. Het is een echte Reddit post van r/googlecloud, geplaatst door iemand die letterlijk schrijft: “I am in a state of shock and panic right now.” Normaal $180 per maand — 455x meer in twee dagen.

Hoe kan dit gebeuren?

Je bouwt iets met een AI-tool. Die tool heeft toegang nodig tot een API — van Google, OpenAI, AWS, whatever. Je maakt een API-sleutel aan, plakt hem in je code, en het werkt.

Wat je niet doet: een limiet instellen. Want waarom zou je? Het werkt toch prima.

Tot iemand die sleutel vindt. Of tot een bug in je eigen code een loop veroorzaakt die elke seconde een verzoek stuurt. Of tot een kwaadwillende bot je endpoint ontdekt.

Dan gaat de teller lopen. En hij stopt niet vanzelf.

Dit is geen uitzonderlijk verhaal

Dit soort incidenten komt vaker voor dan je denkt. Alleen worden ze zelden publiek gemaakt, want het is behoorlijk pijnlijk om toe te geven.

Veelvoorkomende scenario’s:

- API-sleutel in je code gepusht naar GitHub — bots scannen GitHub continu op sleutels en misbruiken ze binnen minuten

- Geen spending limit ingesteld — de cloudprovider stuurt je een factuur, geen waarschuwing

- Een endpoint zonder authenticatie — iedereen kan requests sturen, jij betaalt de rekening

- Een AI-tool die je sleutel opslaat — sommige tools bewaren sleutels in hun eigen systeem, buiten jouw controle

Wat had het voorkomen?

Drie dingen — en alle drie kosten minder dan vijf minuten:

1. Stel een spending limit in Elke grote cloudprovider (Google, AWS, OpenAI, Anthropic) heeft dit. Stel een harde grens in. Als het limiet bereikt is, stopt alles. Liever een kapotte app dan een faillissement.

2. Geef API-sleutels zo min mogelijk rechten Een sleutel voor je contactformulier hoeft geen toegang tot je hele database. Maak aparte sleutels voor aparte taken, en beperk wat elke sleutel mag.

3. Zet geen API-sleutels in je code

Gebruik omgevingsvariabelen (.env bestanden). Zorg dat .env in je .gitignore staat. Nooit hardcoded, nooit in je repository.

Het probleem met AI-gebouwde code

Als je met Cursor, Lovable of Bolt bouwt, is de kans groot dat de gegenereerde code API-sleutels direct in de code zet. Niet omdat die tools slecht zijn — maar omdat jij ze niet verteld hebt hoe het anders moet.

AI-tools genereren code die werkt. Niet per se code die veilig is.

De startup die $82.000 verloor, had waarschijnlijk gewoon een werkende app. Tot het mis ging.

Wat nu?

Check vandaag nog drie dingen:

- Ga naar je cloudproviders (Google Cloud, AWS, OpenAI, Anthropic) en controleer of er een spending limit staat

- Zoek in je codebase naar tekst als

api_key =ofAPI_KEY =— staat er een echte waarde achter, of een verwijzing naar een omgevingsvariabele? - Controleer je

.gitignore— staat.enverin?

Als je niet zeker weet hoe dit zit in jouw project, is dat precies wat wij controleren.

Wil je jouw project laten controleren?

Binnen 3 dagen een concreet rapport van een specialist.

Laat jouw project controleren →